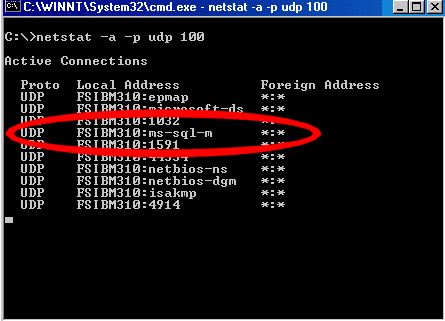

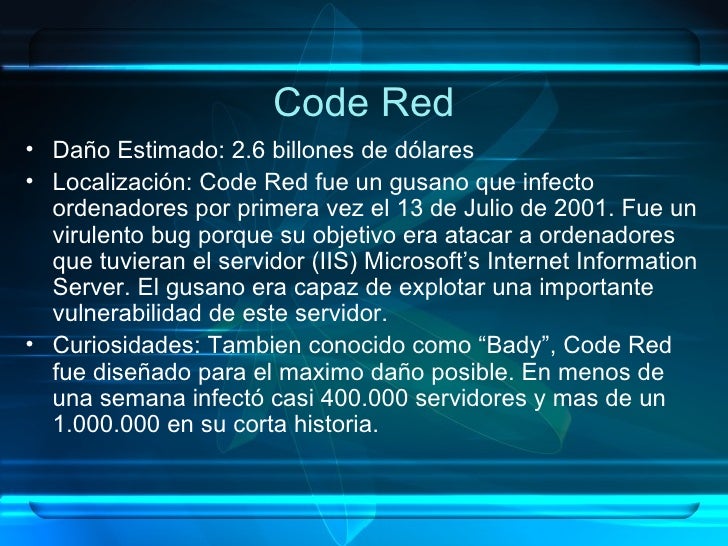

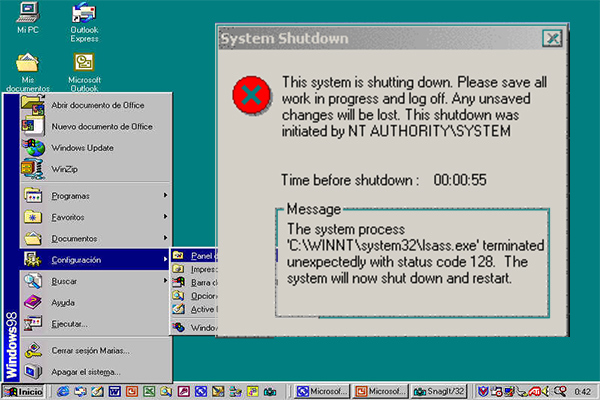

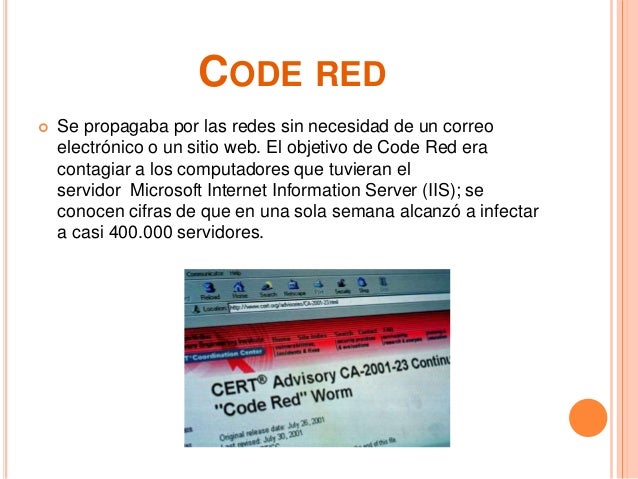

El virus Sasser (también conocido como W32/Sasserworm, W32SasserWorm, WormWin32Sassera, WormWin32Sasserb o Win32Sasser) apareció en mayo de 04 y es un virus que explota un agujero deEl virus Nimda (cuyo nombre de código es W32/Nimda) es un gusano que se disemina a través del correo electrónico También posee otras cuatro formas de difundirse la 01 NOV 01 Los gusanos son quizás la forma más peligrosa de virus En este número se analizará el famoso gusano Code Red que ha causado estragos en los servidores Microsoft y que usa como vía principal de propagación el exploit comentado el mes anterior El gusano Code Red usa una vulnerabilidad conocida del servidor de indexación de

Los Virus Mas Peligrosos De La Historia

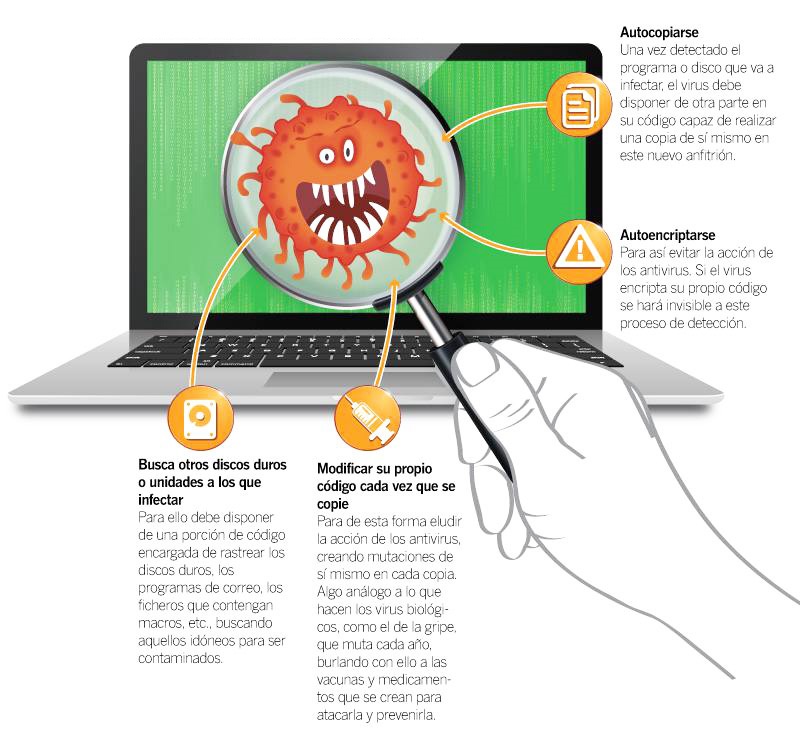

Caracteristicas de un virus informatico

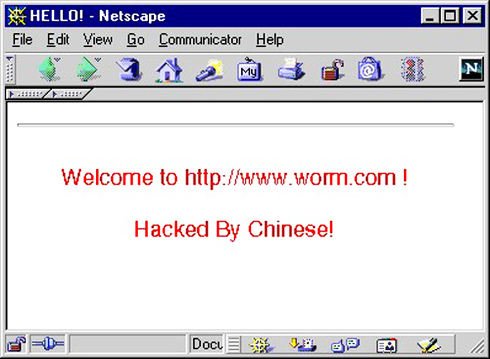

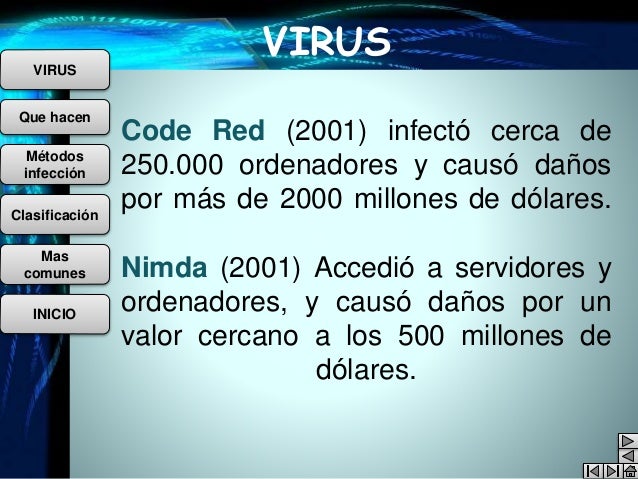

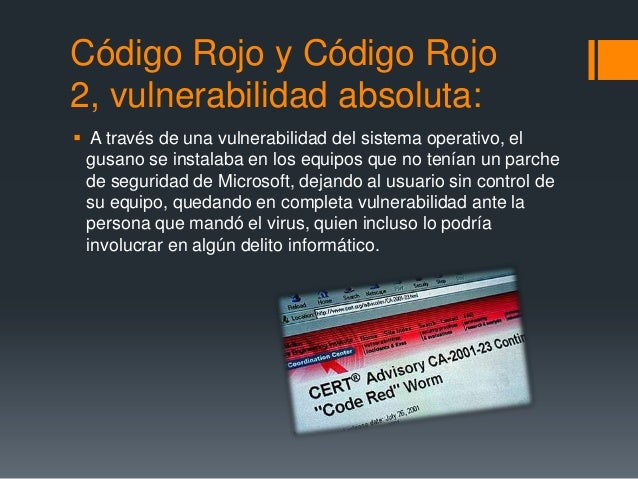

Caracteristicas de un virus informatico- 01 Code Red Numa semana atacou 400 mil servidores com tecnologia Microsoft Tal como o I Love You, atacava também os utilizadores finais Substituía a página inicial dos sítios web com a mensagem "Hacked by chinese" 04 Sasser Infetou mais de um milhão de computadores e provocou prejuízos de 18 mil milhões de dólares Así se programaron los virus más destructivos de la historia Dicen que el código es poesía, y es cierto que programar tiene algo que va más allá de

Historia De Los Virus Informaticos Origen Y Evolucion

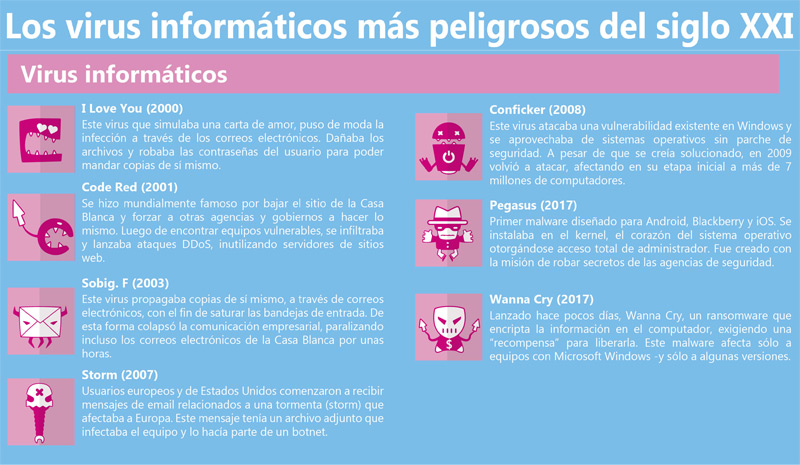

Virus del siglo XX Entre 1999 y 00 nos encontramos con Melissa y I Love you El primero fue, quizá, el primer virus en ganar protagonismo en los medios de comunicación STORM WORM (VIRUS INFORMATICO) REALIZADO ALEJANDRO TUSTÓN TERCER SEMESTRE "A" INGENIERIA COMERCIAL STORM WORM (VIRUS INFORMATICO) Es un gusano cibernético que entraría en las computadoras por medio de un mensaje de correo electrónico que diría lo siguiente, "230 muertos como6 Virus informático Un virus es un programa informático diseñado para dañar de alguna forma el equipo o dispositivo al que ataca y que cuenta con dos características principales actúa de forma transparente al usuario y tiene la capacidad de autorreplicarse

EL REGRESO DE 'RED CODE' El virus 'Código Rojo' no hace acto de presencia en La Red Los expertos aseguraban que se activaría a las dos de la madrugada del miércoles (000 GMT) A partir de entonces, los virus informáticos comenzaron a extenderse En el mismo 1984, se detectaron los primeros programas que funcionaban como caballos deMapas Mentales Similares Esbozo del Mapa Mental Tipos de Virus Informáticos Todos los virus tienen en común una característica, y es que crean efectos perniciosos por ALEXIS SALDAÑA LOPEZ 1 Caballo de Troya Es un programa dañino que se oculta en otro programa legítimo, y que produce sus efectos perniciosos al ejecutarse este ultimo

Poison Ivy sigue siendo utilizado en ataques informáticos Rubén Velasco Publicado el 22 de agosto, 13 • 1700 Poison Ivy es un troyano existente desde el año 06 Desde ese año, el troyano ha sido considerado por muchos como «una plaga» debido a su rápida expansión, al alto número de variantes que existen y al número de equiposEn el caso del virus informático lo que se infecta son los ficheros mediante código maligno, aunque para ello el usuario debe ejecutar el archivo que contiene ese virus Los efectos varían mucho en función de cuál sea exactamente el virus que ha infectado al equipo, pero todos ralentizan el ordenador y suelen modificar su comportamiento Todo sobre 'Código Rojo', el virus que ha puesto en jaque a la Casa Blanca Da instrucciones a los equipos infectados de lanzar un ataque de negación de servicio REUTERS LOS ANGELES 'Código

Codigo Rojo En Internet Social Futuro

La Historia De Los Virus Informaticos Conocela

Come ad esempio è accaduto con il virus Code Red, che proprio come in un film ha attaccato la Casa Bianca (il server Web della Casa Bianca, per la precisione) causando 2,6 miliardi di dollari di danni a livello mondiale Brain considerato il primo vero virus informatico del08 Virus Informaticos Davp XD ÍNDICE DE FIGURASEn la Real Academia nos encontramos con la siguiente definición del termino virus "Programa introducido subrepticiamente en la memoria de un ordenador que, al activarse, destruye total o parcialmente la información almacenada" De una forma más coloquial y quizás más correcta podríamosLos programas de rastreo pueden reconocer las características del código informático de un virus y buscar estas características en los ficheros del ordenador Como los nuevos virus tiene que ser analizados cuando aparecen, los programas de rastreo deben ser actualizados periódicamente para resultar eficaces

Historia De Los Virus Informaticos Origen Y Evolucion

Historia De Los Virus Informaticos Origen Y Evolucion

Zeus, el virus que roba información personal y bancaria, 'asalta' WhatsApp La información personal y bancaria de los más de 400 millones de usuarios delDoce horas después de que el virus comenzara su andadura por la Red, el número de ordenadores afectados seguía creciendo, pero a un ritmo muy inferior al que marcó la infección del 19 de julioCode Red was a computer worm observed on the Internet on It attacked computers running Microsoft's IIS web server It was the first large scale, mixed threat attack to successfully target enterprise networks The Code Red worm was first discovered and researched by eEye Digital Security employees Marc Maiffret and Ryan Permeh when it exploited a vulnerability

Virus Antivirus Y Caracteristicas

Virus Informaticos

Los programas de rastreo pueden reconocer las características del código informático de un virus y buscar estas características en los ficheros del ordenador Como los nuevos virus tienen que ser analizados cuando aparecen, los programas de rastreo deben ser actualizados periódicamente para resultar eficacesLocalización Code Red fue un gusano que infecto ordenadores por primera vez el 13 de Julio de 01 Fue un virulento bug porque su objetivo era atacar a ordenadores que tuvieran el servidor (IIS) Microsoft's Internet Information Server El gusano era capaz de explotar una importante vulnerabilidad de este servidor En el caso del ataque informático a Telefónica, el rescate solicitado es de 276€ por PC, a pagar antes del 15 de mayo De lo contrario, todos

Virus Informaticos Que Son Como Defendernos Tipos 21

Los 5 Virus Informaticos Mas Peligrosos Informacion

Storm fue, sin duda alguna, el virus más importante de 07 Nunca antes un software malicioso logró mantenerse tanto tiempo en lo Wikimedia 2 CIH/Chernobyl (1998) El virus CIH supuso un auténtico quebradero de cabeza para millones de usuarios de Windows 95, Windows 98 y Windows ME Una vez instalado dentro del ordenador I Love You, Code Red, Melissa, Sasser y Zeus son los virus informáticos más peligrosos Revisa cómo fue que se crearon y cuáles fueron sus alcances en la siguiente nota

10 Virus Informaticos Timeline Timetoast Timelines

Los 5 Virus Informaticos Mas Destructivos De Todos Los Tiempos Blog De Data Center Cloud

En 17, el virus informático "WannaCry" puso en jaque a las grandes compañías mundiales e hizo temblar a los usuarios domésticos del planeta Sacaba provecho de una debilidad en Windows para realizar un ataque que inutilizaba los dispositivos y pedía grandes sumas de dinero a Gusano informático El gusano informático es otro de los tipos de malware más comunes en la red, y su principal diferencia con los virus informáticos es que no necesita la intervención delEl virus I love you, fue el código malicioso que mayor impacto económico produjo en todo el mundo Según la empresa consultora Computer Economics la infección protagonizada por dicho virus, el 4 de mayo de 00, se tradujo en daños económicos por valor de millones de euros Ni siquiera los virus Code Red y Sircam, que el año 01 tuvieron un impacto de 2970 y 1304

La Historia De Los Virus Informaticos Conocela

La Historia De Los Virus Informaticos Conocela

Conficker, Nivdort, Andromeda, Kins, ZeroAccess el ayudante de los mineros de bitcoin, Jenxcus y Dorkbot Son los nombres de los virus más dañinos en España durante el 17 La actividad de Ya no sólo porque el concepto de virus informático no nacería hasta los 80, sino porque no estaba destinado a hacer daño, sino a demostrar las aplicaciones móviles del software Code Red Code Red es otro de los peores ataques hacker de la historia Este gusano, que fue descubierto en julio de 01, explotaba una vulnerabilidad muy común conocida como buffer overflow

Quien Crea Los Virus Informaticos Y Por Que

Los Virus Mas Peligrosos De La Historia

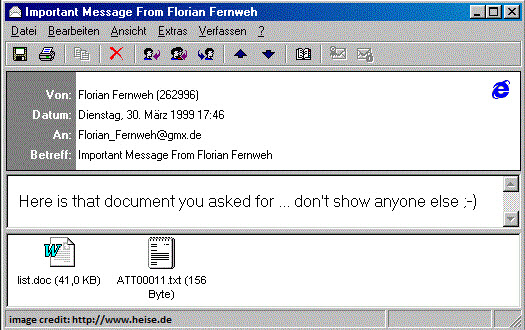

Melissa El virus ofimático Continuando con la retrospectiva en la historia de los virus informáticos más famosos de la historia, en el mes de marzo de 1999 hizo su debut el virus denominado Melissa, que llegó a infectar más de computadoras en sólo tres días, logrando un nuevo récord en cuanto a propagación de malwareCode RED (01) Este virus de red se propagaba sin necesidad de un correo electrónico o una página web Localizaba computadores vulnerables y los infectaba por sí En 19, apenas había alrededor de computadoras con conexión a Internet en todo el mundo, pero Morris atacó por lo menos a más de 6000 Se trató de un virus de tipo Worm (gusano), cuya característica es duplicarse a través del sistema operativo Los daños provocados por este virus se estiman cerca de US$96 millones

Q Tbn And9gctv5umtoa3nshypntv5v8li4p8asnhscxchkghirsz7epy9p Kk Usqp Cau

Los Virus Mas Famosos De La Historia Melissa Panda Security Mediacenter

Los virus más famosos de la historia Melissa Muchos han sido los virus de lo que hemos hablado durante los últimos años Malware que ha afectado a miles de ordenadores en todo el mundo y que ha causado pérdidas millonarias en muchos países Durante las próximas semanas vamos a hacer un repaso a esta lista tan particular y hoy os vamos aEsto es así porque, clásicamente y por características propias del Code Red, como la de infectar muchas veces el mismo servidor, la actividad de un gusano degrada el desempeño del sistema Un virus informático es un programa malicioso, también conocido como malware, que como buen virus, infecta o daña archivosAquí te decimos qué son, cómo funcionan y cuáles son los más comunes Uno de los principales objetivos del virus informático puede ser que sin permiso o conocimiento del usuario, se alteren las funciones normales del ordenador

Virus Y Antivirus Informaticos

Los Siete Virus Informaticos Mas Daninos De La Historia

SEGURIDAD EN LA RED Las claves del virus informático 'Código rojo II' ordenadores y un sistema parecido de propagación y en el interior del código se ha encontrado la frase "Code Red II Slammer, el virus informático que colapsó internet en 03, ataca de nuevo en 172 países El gusano ha reaparecido después de más de unaBackground The virus was created by yearold Dutch student Jan de Wit, who used the pseudonym "OnTheFly", on 11 February 01 It was designed to trick email users into clicking to open an email attachment ostensibly appearing to be an image of the professional tennis player Anna Kournikova, but instead hiding a malicious programThe virus arrived in an email with the

Estos Han Sido Los Cinco Virus Informaticos Mas Peligrosos De La Historia Tecnologia

Tipos De Virus Informaticos Y Sus Caracteristicas The Modern World

10 Peores Virus Informaticos Timeline Timetoast Timelines

Top 5 Virus Informaticos Mas Famosos Y Maliciosos De La Historia Nsit

Gusano Informatico Wikipedia La Enciclopedia Libre

Historia De Los Virus Informaticos Origen Y Evolucion

Los Virus Informaticos

Virus Informaticos Que Son Como Defendernos Tipos 21

Los Virus Mas Famosos De La Historia Melissa Panda Security Mediacenter

Como Evitar Los Virus Informaticos

Acueducto Nuevo Carte Mentale

Los 10 Peores Ataques Hacker De La Historia Tecnologia Computerhoy Com

Virus Informaticos Jaer 2 01

Los 5 Virus Informaticos Mas Peligrosos Informacion

Ataques Dos Y Ddos Que Son Consulthink

Estos Son Los Cinco Virus Informaticos Mas Peligrosos

Tipos De Virus Informaticos Security Computer

Calameo Virus Informatico

Virus Informaticos Que Son Como Defendernos Tipos 21

Cuales Son Los Tipos De Virus Informaticos Mas Peligrosos Para Tu Ordenador Blog Hostingplus Cl

El Malware Mas Letal De Los Ultimos 25 Anos Esemanal Noticias Del Canal

Los Virus Informaticos

Virus Informaticos Pdf Sabia

T P De Informatica Los Virus Informaticos Ppt Video Online Descargar

Virus Informatico

3

La Historia De Los Virus Informaticos Conocela

Virus Informaticos Virus De Computadora Redes De Computadoras

Este Virus Infecta Tu Ordenador A Traves De Un Enlace Tecnologia Computerhoy Com

Estos Son Los Cinco Virus Informaticos Mas Peligrosos

Historia De Los Virus Informaticos Origen Y Evolucion

Los 5 Virus Informaticos Mas Destructivos De Todos Los Tiempos Blog De Data Center Cloud

Los 10 Virus Informaticos Mas Famosos Wepysol

Virus Informatica Ecured

Tipos De Virus Informaticos Y Sus Caracteristicas The Modern World

Http Sabia Tic Udc Es Docencia Ssi Old 06 07 Docs Trabajos 08 virus informaticos Pdf

Informatica Tarea No 3 El Power Point Virus De Computadora Infraccion De Copyright

La Historia De Los Virus Informaticos Conocela

La Historia De Los Virus Informaticos Conocela

Tipos De Virus De Computadoras Tecnologia Informatica

Virus Y Antivirus By Juan Alvarez Issuu

La Historia De Los Virus Informaticos Conocela

T P De Informatica Los Virus Informaticos Ppt Video Online Descargar

10 Peores Virus Informaticos Timeline Timetoast Timelines

T P De Informatica Los Virus Informaticos Ppt Video Online Descargar

Que Es Un Virus Informatico La Guia Definitiva Sobre Virus Informaticos Avg

08 Virus Informaticos Pages 1 41 Flip Pdf Download Fliphtml5

10 Caracteristicas De Los Virus Informaticos

Code Red Virus Informatico Software Virus

10 Caracteristicas De Los Virus Informaticos

Cual Es La Diferencia Malware Virus Gusanos Spyware Troyanos Ransomware Etc Tecnologia Computerhoy Com

What Is Code Red Worm How To Remove Codered Worm From Pc

I Love You Code Red Y Mas Los Cinco Virus Informaticos Mas Peligrosos De La Historia Meganoticias

Estos Han Sido Los Cinco Virus Informaticos Mas Peligrosos De La Historia Tecnologia

Informatica Virus

Los 4 Tipos De Virus Informaticos Que Debes Conocer Informatico Forense

10 Caracteristicas De Los Virus Informaticos

Calameo Virus Informaticos

Virus Informaticos Que Son Como Defendernos Tipos 21

Los 5 Virus Mas Peligrosos De La Historia

Calameo Manual De Virus Informatico

Malware Wikipedia La Enciclopedia Libre

Estos Han Sido Los Cinco Virus Informaticos Mas Peligrosos De La Historia Tecnologia

I Love You Code Red Y Mas Los Cinco Virus Informaticos Mas Peligrosos De La Historia Meganoticias

Los 10 Virus Informaticos Mas Peligrosos De La Historia By Ricardo Aldair Gonzalez Hernandez

Para Quitar Las Dudas Vienvenidos A Mi Blog Los Virus Y Antivirus

T P De Informatica Los Virus Informaticos Ppt Video Online Descargar

Calameo El Virus

T P De Informatica Los Virus Informaticos Ppt Video Online Descargar

I Love You Code Red Y Mas Los Cinco Virus Informaticos Mas Peligrosos De La Historia Meganoticias

Virus Informaticos Virus De Computadora Redes De Computadoras

Q Tbn And9gcskgtxdumhcrjhvecrbcbl1aoh139gfsocuvly1ngihof6twuhe Usqp Cau

Los 10 Virus Informaticos Mas Famosos

Historia Y Origen De Los Virus Informatico Kaspersky

Http Sabia Tic Udc Es Docencia Ssi Old 06 07 Docs Trabajos 08 virus informaticos Pdf

Tipos De Virus De Computadoras Tecnologia Informatica

Las Tic En La Educacion Virus Informaticos

3

Tipos De Virus Informaticos Y Como Actuan

Virus Informaticos Andres Mauricio Marin Holguin Jeferson Bueno Ppt Descargar

Los 10 Virus Informaticos Mas Famosos De La Historia Disi 10

Los 10 Virus Informaticos Mas Famosos

Historia De Los Virus Informaticos Origen Y Evolucion

Virus Informaticos Tipos De Virus Informaticos

Virus Informaticos Andres Mauricio Marin Holguin Jeferson Bueno Ppt Descargar

Virus Mydoom Recovery Labs

0 件のコメント:

コメントを投稿